Oggi vediamo qualche tricks per utilizzare al meglio Mail, client di posta elettronica per chi usa MacOsX.

Se avete necessità di spedire un file tramite email e non volete aprire il programma basta trascinare il file sull'icona di Mail.app che si trova nel Dock. A questo punto avrete il messaggio pronto con il file allegato.

Se volete inserire un destinatario in Copia Carbone Nascosta e volete inserire il campo in maniera veloce basta utilizzare la seguente shortcut: ⌘+⌥+B

Avete necessità di aumentare/diminuire il livello di citazione in una email ? Semplice: ⌘+’ aumenta, ⌘+⌥+’ diminuisce. Invece se dovete citare un pezzo di una email,

selezionatelo nell’originale e cliccate su rispondi: la parte

interessata verrà citata automaticamente.

Volete rispondere ad una email senza aprila ? Fate doppio click su un messaggio nella lista premendo ⌥ e risponderete a quel messaggio.

L'auto-completamento dei destinatari di Mail molte volte può essere fastidioso, se lo volete togliere dovete andare sul menu Finestra > Destinatari precedenti e

cancellate i destinatari che non volete vengano più suggeriti.

La firma in calce ad una email da sempre un tocco di professionalità, ma se avete più account (quindi di conseguenza più firme) come fare per gestirle? Basta andare su Preferenze di Mail, nel pannello Firme e, in uno degli

account impostati, selezionate In ordine casuale nel menu a tendina

“Scegli firma”.

Ad maiora

giovedì 29 novembre 2012

Tricks per Mac: Mail

Etichette:

Apple,

Blog,

consulente,

consulenza,

Giornalismo 2.0,

ICT,

informatica,

MacOsx,

Mail,

toxnetlab,

tricks,

Web,

www

Ubicazione:

Roma, Italia

mercoledì 28 novembre 2012

Tricks per Mac: Finder

Ecco alcuni tricks per utilizzare al meglio il nostro Finder:

Aprire le applicazioni minimizzate: Command+tab fino a raggiungere l’applicazione, premere Option e rilasciare Command.

Barra del percorso al massimo livello: oltre che mostrare la posizione, si può usare per trascinare file nelle cartelle del percorso. Doppio click su un elemento del percorso e questo viene aperto.

Animazioni lente: Premete Shift quando riducete una finestra nella Dock, attivate Exposè, Spaces, cliccate su uno Stack o aprite la Dashboard. L’animazione verrà visualizzata rallentata.

Contraete iTunes nella Dock quando è in modalità CoverFlow: visualizzerà il passaggio tra un album e l’altro.

Raccogliere le finestre in un solo spazio: In modalità Spaces, se premete C le finestre delle applicazioni verranno raccolte in un solo spazio. Ri-premendolo, vengono rimesse negli spazi di provenienza.

Raggiungere la cartella Applicazioni senza muovere il mouse: Command + Shift + A ed arrivate a destinazione.

Raggiungere le preferenze di sistema usando solo la tastiera: Premete Option e i controlli di luminosità e volume, per accedere ai pannelli delle preferenze di Monitor e Suono, rispettivamente.

Aggiungere elementi alla sidebar del Finder: Selezionandoli e premendo Command + T li manderete nella barra laterale senza muovere il mouse. Command + Option + Control + T allarga o restringe la dimensione della barra laterale.

Ad maiora

Aprire le applicazioni minimizzate: Command+tab fino a raggiungere l’applicazione, premere Option e rilasciare Command.

Barra del percorso al massimo livello: oltre che mostrare la posizione, si può usare per trascinare file nelle cartelle del percorso. Doppio click su un elemento del percorso e questo viene aperto.

Animazioni lente: Premete Shift quando riducete una finestra nella Dock, attivate Exposè, Spaces, cliccate su uno Stack o aprite la Dashboard. L’animazione verrà visualizzata rallentata.

Contraete iTunes nella Dock quando è in modalità CoverFlow: visualizzerà il passaggio tra un album e l’altro.

Raccogliere le finestre in un solo spazio: In modalità Spaces, se premete C le finestre delle applicazioni verranno raccolte in un solo spazio. Ri-premendolo, vengono rimesse negli spazi di provenienza.

Raggiungere la cartella Applicazioni senza muovere il mouse: Command + Shift + A ed arrivate a destinazione.

Raggiungere le preferenze di sistema usando solo la tastiera: Premete Option e i controlli di luminosità e volume, per accedere ai pannelli delle preferenze di Monitor e Suono, rispettivamente.

Aggiungere elementi alla sidebar del Finder: Selezionandoli e premendo Command + T li manderete nella barra laterale senza muovere il mouse. Command + Option + Control + T allarga o restringe la dimensione della barra laterale.

Ad maiora

Etichette:

Apple,

Blog,

consulente,

consulenza,

Finder,

Giornalismo 2.0,

ICT,

informatica,

MacOsx,

toxnetlab,

tricks,

Web,

www

Ubicazione:

Roma, Italia

Disponibile, a prezzi scontati, l’exploit per craccare la mail di Yahoo

Natale si avvicina e il cracker, che si fa chiamare "TheHell", ha voluto fare un regalo. Ha messo in vendita, a prezzi scontati, l'exploit per craccare la mail di Yahoo.

Il cracker ha scoperto una vulnerabilità Cross-site-scripting (XSS), la tecnica spinge l'utente a visitare un URL malevolo dopo aver effettuato a Yahoo! Mail, e la conseguenza di questo accesso sarà il furto dei cookie e il quale permetterà al cyber-criminale di accedere all'account della vittima a proprio piacimento.

A scoprire questa "vendita" è stato il blogger Brian Krebs il quale ha individuato "l'offerta" sul mercato nero delle vulnerabilità, Darkode, e poi ha posta su youtube il video.

Gli ingegneri di Yahoo hanno dichiarato che elimineranno il problema una volta individuata l'URL a cui si riferisce il codice dell'exploit. Ad maiora

Gli ingegneri di Yahoo hanno dichiarato che elimineranno il problema una volta individuata l'URL a cui si riferisce il codice dell'exploit. Ad maiora

Etichette:

Blog,

cracker,

Giornalismo 2.0,

google,

hacker,

nerd,

notizie,

sicurezza,

TheHell,

toxnetlab,

Web,

www,

xss,

yahoo

Ubicazione:

Roma, Italia

martedì 27 novembre 2012

Collegare il blog ai Social Network

Il successo di un blog dipende anche dalla propria "rete sociale" o per meglio dire dai Social Network. In questi ultimi anni sono spuntati come funghi, ma i maggiori sono: Facebook, Twitter e LinkedIn.

Quindi se vogliamo vedere il contatore del nostro blog aumentare dobbiamo affidarci anche a loro. Come possiamo condividere i nostri post in maniera automatica su questi tre Social Network ? Semplice, usiamo twitterfeed.com.

Questo portale permette, previa registrazione, di collegare i nostri account di Facebook, Twitter e LinkedIn al nostro blog in maniera tale da poter condividere in maniera automatica e veloce i nostri post.

Il primo passo è quello di creare un "New Feed", nel primo step verrà definito il nome del Feed e il link del blog da collegare.

Nel secondo step invece si andrà a decidere quale Social Network si dovrà collegare al nostro blog. In questa fase verrano richieste le credenziali dei nostri account, i quali verranno associati al nostro blog solo dopo aver ricevuto la nostra autorizzazione.

A questo punto il vostro prossimo post sarà condiviso in maniera automatica sui tre maggiori Social Network. Ad maiora

Nel secondo step invece si andrà a decidere quale Social Network si dovrà collegare al nostro blog. In questa fase verrano richieste le credenziali dei nostri account, i quali verranno associati al nostro blog solo dopo aver ricevuto la nostra autorizzazione.

A questo punto il vostro prossimo post sarà condiviso in maniera automatica sui tre maggiori Social Network. Ad maiora

Etichette:

Blog,

blog di successo,

consulente,

consulenza,

consulenze,

facebook,

Giornalismo 2.0,

google,

hacker,

ICT,

informatica,

LinkedIn,

nerd,

notizie,

twitter,

Web,

www

Ubicazione:

Roma, Italia

Tricks per Mac: Audio

Quando vogliamo modificare il volume del nostro Mac l'azione è sempre accompagnata dal classico "POP", ma nel caso in cui ci troviamo in una riunione, ad una conferenza o semplicemente non vogliamo disturbare come possiamo fare ?

Semplice, basta tenere premuto il tasto Shift (il tasto maiuscolo per capirci) mentre si usano i tasti per aumentare e diminuire il volume. Questa combinazione permetterà di "annullare" il POP.

Se invece volete fare i precisi e volete diminuire il volume alla tacca giusta (quasi maniacale) allora dovete utilizzare le seguenti combinazioni: Option + Shift + tasti volume: ogni tacca verrà suddivisa in quarti ulteriori.

Ad maiora

Semplice, basta tenere premuto il tasto Shift (il tasto maiuscolo per capirci) mentre si usano i tasti per aumentare e diminuire il volume. Questa combinazione permetterà di "annullare" il POP.

Se invece volete fare i precisi e volete diminuire il volume alla tacca giusta (quasi maniacale) allora dovete utilizzare le seguenti combinazioni: Option + Shift + tasti volume: ogni tacca verrà suddivisa in quarti ulteriori.

Ad maiora

Etichette:

Apple,

audio,

Blog,

consulente,

consulenza,

Giornalismo 2.0,

ICT,

informatica,

MacOsx,

toxnetlab,

tricks,

Web,

www

Ubicazione:

Roma, Italia

Arriva Google Maps Indoor, addio privacy ?

Google

maps strumento utilissimo per non perdersi nelle strade del mondo e

adesso Google ha pensato di aiutarci anche quando ci troviamo

all'interno di un edificio.

Infatti,

utilizzando l'app del proprio smartphone, possiamo utilizzare Google

maps Indoor per orientarci anche al coperto. Google maps Indoor permette

di visualizzare la planimetria interna degli edifici. Attualmente è

supportato solo da smartphone e tablet che montano Android (ma è

prevista anche la compatibilità con iOS), oggi è uscita anche la

versione per PC (compatibile con tutti i Sistemi Operativi).

Se

vogliamo ottenere informazioni su un determinato edificio basta trovare

il punto di interesse e zoomare fino a quando non otteniamo i dettagli.

Il database di Google per adesso fornisce la planimetria di circa

10mila edifici dislocati quasi tutti negli Stati Uniti, per l'Europa

sono ancora incorso trattative.

Google sbaraglia i principali concorrenti, Apple e Nokia, che presentano ancora dei prodotti con grossi limiti.

E la privacy?

Ad maiora

Etichette:

Android,

Apple,

Blog,

case,

edifici,

Giornalismo 2.0,

google,

hacker,

ICT,

informatica,

Internet,

nerd,

nokia,

notizie,

PC,

Privacy,

telecomunicazioni,

toxnetlab,

Web,

www

Ubicazione:

Roma, Italia

Da Blogspot a MSN, tutti i giganti Hi-tech sono stati violati dal colletivo turco Eboz

Il

collettivo hacker EBOZ, in terra pakistana, ha attaccato i più

importanti presidi digitali "defaciando" oltre 200 siti web inserendo

una foto in cui alcuni pinguini attraversano un ponte di legno.

Le

vittime illustri di questo attacco sono state Apple, Google e Microsoft

tutti con domini .pk (dominio del Pakistan). L'attacco non ha movente

politico, ma solamente per dimostrare la scarsa sicurezza da parte dei

colossi hi-tech (in particolare Blogspot e MSN).

Il

collettivo hacker ha modificato le impostazioni a livello DNS dei vari

siti web, reindirizzandoli verso alcuni server ospitati dalla società di

hosting Freehostia.

La testata locale ProPakistani riporta che "un

altro gruppo hacker avrebbe illustrato una serie di serie vulnerabilità

nelle infrastrutture informatiche del registrar nazionale PKNIC". Gli hacker di EBOZ hanno sfruttato SQL Injection e cross-site scripting per portare a termine il loro attacco.

Ad maiora

Etichette:

Apple,

Blog,

blogspot,

EBOZ,

Giornalismo 2.0,

google,

hacker,

ICT,

informatica,

Internet,

microsoft,

MSN,

nerd,

notizie,

Pakistan,

sicurezza informatica,

telecomunicazioni,

toxnetlab,

Web,

www

Ubicazione:

Roma, Italia

lunedì 26 novembre 2012

Tricks per Mac: Screenshot

Le shortcut sono molto comode per lavorare specialmente quando uno ha fretta e il Mac, come Windows, ha le sue. Vediamo quali utilizzare per effettuare degli screenshot.

Se avete domande, richieste o se avete bisogno di consulenze mandate una email a toxnetlabblog@gmail.com

Ad maiora

- Se vogliamo effettuare uno screenshot dello schermo intero la combinazione è la seguente: ⌘+⇧+3

- Se invece vogliamo far diventare il cursore del mouse una croce con cui selezionare l'area interessata la combinazione è la seguente: ⌘+⇧+4

- Nel caso in cui vogliamo trasformare il puntatore in una fotocamera con la quale selezionare la finestra singola sullo schermo bisogna utilizzare la seguente combinazione: ⌘+⇧+4+Spazio

- Se invece vogliamo effettuare uno screenshot a timer la combinazione è la seguente: ⌘+⇧+Z

Se avete domande, richieste o se avete bisogno di consulenze mandate una email a toxnetlabblog@gmail.com

Ad maiora

Etichette:

Apple,

Blog,

consulente,

consulenza,

Giornalismo 2.0,

ICT,

informatica,

MacOsx,

screenshot,

toxnetlab,

tricks,

Web,

www

Ubicazione:

Roma, Italia

La nuova rete LTE manda in crash la Televisione

Da

Gennaio 2013 ci sarà molto lavoro per gli antennisti, infatti sembra

che la nuova rete 4G (o meglio conosciuta come LTE) potrebbe creare

qualche problema alla televisione.

La

previsione è di circa 700mila antenne coinvolte, la causa è la

frequenza degli 800 Mhz che è molto vicina a quella dei canali

televisivi. La rete 4G verrà accesa, in maniera graduale, da gennaio

2013 e gli impianti "incriminati" sono quelli di Wind, TIM e Vodafone.

H3G non è coinvolta visto che non ha questo blocco di frequenze.

"I

cittadini che non riusciranno più a vedere la tv, una volta che

verranno accesi gli impianti 4G, dovranno chiamare un call center che

dovrebbe essere gestito dalla Fondazione Ugo Bordoni per conto del

Ministero e sarà il call center che attiverà uno degli operatori che

provvederà al rispristino della qualità" - spiega Frullone

direttore delle ricerche della Fub, Fondazione Ugo Bordoni (questa

dichiarazione è stata rilasciata a Radio24).

Ad maiora

Etichette:

Blog,

FUB,

Giornalismo 2.0,

google,

H3G,

hacker,

ICT,

informatica,

Internet,

Mario Frullone,

nerd,

notizie,

Radio24,

telecomunicazioni,

Tim,

toxnetlab,

Vodafone,

Web,

Wind,

www

Ubicazione:

Roma, Italia

domenica 25 novembre 2012

[MiniGuida]-Creare un Blog di successo

E’ disponibile, [MiniGuida]-Creare un Blog di successo, la quale spiega i concetti base da applicare per creare un blog di successo. Questa MiniGuida non ha la pretesa di essere la bibbia dei blogger, ma una piccola guida introduttiva a chi si avvicina per la prima volta al mondo dei blog.

Per comprare e scaricare la guida andate qui: http://studiotoxiri.com/servizi/formazione/e-book/

Etichette:

Blog,

blog di successo,

consulenza,

consulenze,

corsi,

e-learning,

formazione,

ICT,

informatica,

Studio Toxiri,

toxiri,

toxiri andrea,

Web,

web specialist

Ubicazione:

Roma, Italia

venerdì 23 novembre 2012

Bambina di 9 anni viola il copyright in Finlandia

Sembrava un tranquillo week end per una delle tante famiglie finlandesi, quando, alcuni poliziotti hanno bussato alla porta accusando un ignaro padre di aver scaricato via torrent alcuni brani della star locale, Chisu. I poliziotti hanno invitato il padre a pagare una multa di 600 €.

Naturalmente il padre di famiglia si è rifiutato di pagare la suddetta cifra, ma la cosa singolare è che a scaricare la musica è stata la figlia di 9 anni. Infatti una volta sequestrato il laptop della bambina i poliziotti hanno trovato numerosi brani della pop star locale.

La stessa Chisu, una volta venuta a conoscenza del fatto tramite la divisione locale di Electronic Frontier Foundation (EFF), ha rinunciato alla denuncia consigliando di cercare i file musicali su Spotify invece che su BitTorrent.

Questo è il video della pop star finlandese Chisu:

Ad maiora

Etichette:

BitTorrent,

Blog,

Chisu,

copyright,

file sharing,

Finlandia,

Giornalismo 2.0,

google,

hacker,

ICT,

informatica,

nerd,

telecomunicazioni,

toxnetlab,

Web,

www,

youtube

Ubicazione:

Roma, Italia

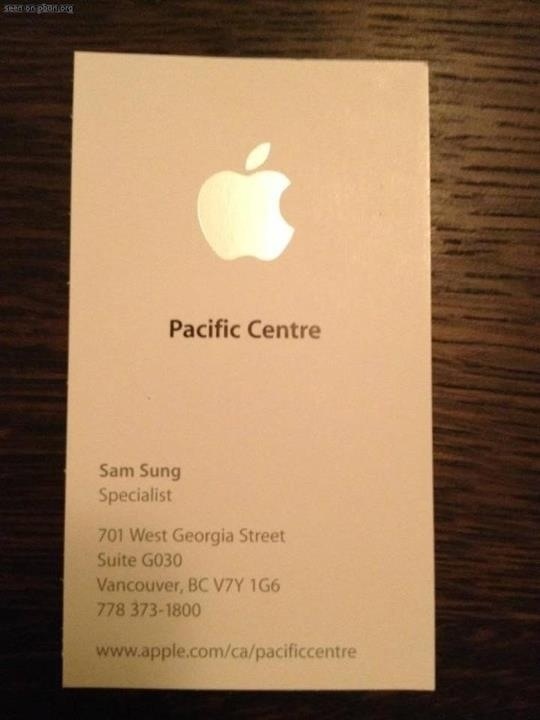

Apple assume SamSung

Etichette:

Apple,

Blog,

Giornalismo 2.0,

google,

hacker,

ICT,

informatica,

Internet,

nerd,

notizie,

samsung,

telecomunicazioni,

toxnetlab,

Web,

www

Ubicazione:

Roma, Italia

Apple inizia la migrazione da @me.com a @icloud.com

Nelle ultime ore tutti gli utenti Apple in possesso di un account di posta @me.com si sono visti recapitare una email dove veniva comunicato l’inizio della migrazione del dominio @me.com verso @icloud.com .

La migrazione avverrà in maniera graduale e durante questo periodo di transizione gli utenti potranno continuare ad utilizzare l’email con dominio @me.com per accedere ai vari servizi Apple come icloud, FaceTime, iMessage mentre per l’utilizzo della posta elettronica gli utenti dovranno usare il nuovo dominio.

Ad maiora

Etichette:

Apple,

Blog,

email,

email Apple,

Giornalismo 2.0,

google,

hacker,

icloud.com,

ICT,

Internet,

me.com,

telecomunicazioni,

toxnetlab,

Web,

www

Ubicazione:

Roma, Italia

John McAfee ricercato dalla polizia apre un blog

La sua vita da fuggiasco è diventata quasi come un Reality Show, infatti John McAfee che è ancora ricercato dalla polizia con l’accusa di omicidio ha aperto un blog dove racconta la sua vita da ricercato.

Il blog, WHOisMcAFEE, è una sorta di diario dove John McAfee racconta le sue giornate da ricercato e si chiede “come abbia fatto a diventare un sospettato di omicidio in fuga” – “La stampa mondiale non ha certo aiutato. La stampa fa quello che sa fare meglio: sensazionalismo“.

Ad maiora

Etichette:

Belize,

Blog,

Giornalismo 2.0,

google,

hacker,

ICT,

informatica,

Internet,

notizie,

telecomunicazioni,

toxnetlab,

Web,

www

Ubicazione:

Roma, Italia

Quanto sei veloce ? Scoprilo tramite Agcom

In un mondo dove tutto si fa tramite web la velocità diventa fondamentale e visto che le velocità che ci vendono insieme alle nostre ADSL sono solamente teoriche (quelle effettive sono molto più basse) è sempre comodo avere un tool per misurare la propria velocità.

Lo strumento l’ha messo a disposizione l’AGCOM (Autorità per le Garanzie nelle Comunicazioni) ed è reperibile a questo indirizzo: https://www.misurainternet.it/speed_test_dw.php .

Agcom spiega: “A differenza degli altri test disponibili valuta la prestazione di accesso a Internet esclusivamente dalla rete dell’operatore con il quale l’utente ha sottoscritto il contratto di fornitura. Vengono verificate la banda in download, la banda in upload e il ritardo ( Round Trip Time)” – “il software effettua anche un controllo delle condizioni del pc e della rete locale dell’utenza, fornendo informazioni […] sull’occupazione della cpu e della memoria (ram), sul tipo di connessione (se mediante cavo ethernet o wireless), sulla presenza di altri host (pc o stampanti) in Rete, ed eventualmente sulla presenza di traffico spurio sul pc“.

Ancora non è possibile fare il test tramite Windows 8, ma la soluzione è “work in progress”.

Ad maiora

Etichette:

agcom,

Blog,

connessione,

Giornalismo 2.0,

google,

ICT,

informatica,

Internet,

notizie,

speed test,

telecomunicazioni,

toxnetlab,

Web,

www

Ubicazione:

Roma, Italia

Il re delle App è italiano !!

Si chiama Andrea Giarrizzo, studente ennese, che compirà 20 anni il prossimo 1 dicembre. Segni particolari: è uno dei creatori di app. più famoso al mondo. Andrea Giarrizzo risolleva il tricolore italiano nel mondo Hi-tech.

Andrea Giarrizzo ha creato una applicazione, che si può scaricare gratuitamente, per tablet e smatphone con piattaforma Android che server per scaricare i video da Youtube. Grazie a questa applicazione, il giovane programmatore, ha vinto un premio di 100mila euro messo in palio da Samsung durante il concorso “Smart app challenge 2012″.

L’applicazione è stata scaricata da oltre 1 milione di persone ed è prima negli Stati Uniti, India e Italia. Tramite la pubblicità di Google Adsense che si trova nell’app, Andrea Giarrizzo, riesce a guadagnare 240 $ al giorno. Niente male come paghetta universitaria !

Ad maiora

Etichette:

Andrea Giarrizzo,

App,

Blog,

Giornalismo 2.0,

google,

hacker,

ICT,

informatica,

Internet,

Italia,

nerd,

notizie,

programmazione,

samsung,

telecomunicazioni,

toxnetlab,

Web,

www,

youtube

Ubicazione:

Roma, Italia

Rete LTE, estremamente vulnerabile

LTE – la rete di nuova generazione – è estremamente vulnerabile infatti basta un laptop, un trasmettitore e una batteria per mandarla KO. A dirlo sono i ricercatori del Virginia Tech.

I ricercatori hanno scoperto una grave falla strutturale prensete nel segnale LTE, la quale permetterebbe ad un maleintenzionato di buttare giù tutta la rete. Questo bug è molto serio in quanto, una volta che la tecnologia LTE diventerà lo standard, si rischia di mandare ko tutto internet e le connessioni d’emergenza.

Le connessioni LTE sono a rischio jamming (una tecnica per fare “tacere” tutte le connessioni radio). I ricercatori hanno verificato che basta un laptop, un trasmettitore e una batteria (va bene anche una batteria della macchina) per mettere fuori gioco i ripetitori radio.

I ricercatori dichiarano: “Il problema è la complessità del segnale LTE: una piccola parte delle trasmissioni è costituita da istruzioni di controllo e sincronizzazione e, se si mette fuori gioco quella parte, l’interno segnale finisce KO.” Inoltre i ricercatori hanno scoperto otto possibili attacchi ad altrettanti sottosistemi del segnale LTE.

I risultati di questa ricerca sono stati inviati al National Telecommunications and Information Administration, organo federale che riferisce direttamente alla Casa Bianca la quale avrebbe l’intenzione di adottare LTE come sistema per le trasmissioni di emergenza.

La risoluzione del problema non è facile ed è ancora in fase di studio.

Ad maiora

Etichette:

4g,

Blog,

Giornalismo 2.0,

google,

hacker,

ICT,

informatica,

Internet,

jamming,

nerd,

notizie,

sicurezza,

sicurezza informatica,

telecomunicazioni,

toxnetlab,

USA,

Web,

wireless,

www

Ubicazione:

Roma, Italia

giovedì 15 novembre 2012

Israele entra in guerra e lo comunica via Twitter

Twitter,

Twitter e solo Twitter !!! Negli ultimi mesi è sempre più protagonista

del Giornalismo 2.0 e anche questa volta non si è smentito.

Israele

ha dichiarato guerra e ha comunicato l'inizio delle operazione militari

su Gaza tramite Twitter, infatti l'ha annunciato tramite un tweet: "Le

forze di difesa israeliane hanno iniziato una operazione sui siti

terroristici e operativi nella striscia di Gaza, guidati, tra gli altri,

da Hamas e da Islamic Jihad" - 140 caratteri per una dichiarazione di guerra.

L'account

Twitter delle Forze di Difesa Israeliane è diventato un vero e proprio

bollettino di guerra dove vengono illustare le ragioni e le modalità del

conflitto oltre a fornire tutti gli aggiornamenti. Altro tweet: "Tutte le opzioni sono sul tavolo. Se necessario, l'esercito israeliano è pronto ad avviare un'operazione di terra su Gaza".

Uno

dei tweet più "pesanti" è quello dove viene annunciato l'assassinio di

Ahmed Jabari, capo dell'ala armata di Hamas, subito dopo è apparso il

video dell'uccisione corredato da un messaggio dove viene rivendicato

l'omicidio dai militari israeliani.

Questa

è la prima volta che un paese coinvolto in azioni belliche decide di

documentare live, tramite Social Media, le proprie azioni.

Ad maiora

Etichette:

Blog,

Giornalismo 2.0,

google,

guerra,

hacker,

Hamas,

ICT,

informatica,

Internet,

Israele,

medioriente,

nerd,

notizie,

social network,

telecomunicazioni,

terrorismo,

toxnetlab,

twitter,

Web,

www

Ubicazione:

Roma, Italia

Kony 2012, il video più virale del 2012

Siamo quasi alla fine del 2012 ed è tempo di tirare le somme, vediamo quale video è stato il più virale (ovvero quel video che ha avuto una enorme diffusione sul web) nel 2012.

Il vincitore è "KONY 2012", il video è stato messo online da Invisible Children dedicato al dittatore dell'Uganda Joseph Kony e in una settimana ha avuto 100 milioni di visualizzazioni. Insomma se KONY 2012 è il video più virale del 2012 un motivo ci sarà:

Ad maiora

Ad maiora

Etichette:

Blog,

Giornalismo 2.0,

google,

hacker,

ICT,

informatica,

Internet,

Kony,

London 2012,

marketing,

nerd,

notizie,

telecomunicazioni,

toxnetlab,

video virale,

viral,

Web,

www,

youtube

Ubicazione:

Roma, Italia

mercoledì 12 settembre 2012

Keynote 2012 - Live su ToxNetLab Blog

Oggi alle 18.00 (ora italiana) inizierà il Keynote 2012 durante il quale veràà presentato (finalmente) il nuovo Iphone insieme ad altre chicche.

Potete vedere il Keynote in streaming su questo blog:

<iframe width="480" height="296" src="http://www.ustream.tv/

<br /><a href="http://www.ustream.tv/" style="padding: 2px 0px 4px; width: 400px; background: #ffffff; display: block; color: #000000; font-weight: normal; font-size: 10px; text-decoration: underline; text-align: center;" target="_blank">Live video by Ustream</a>

Altrimenti potete andare vederlo qui

Ad maiora

Potete vedere il Keynote in streaming su questo blog:

<iframe width="480" height="296" src="http://www.ustream.tv/

<br /><a href="http://www.ustream.tv/" style="padding: 2px 0px 4px; width: 400px; background: #ffffff; display: block; color: #000000; font-weight: normal; font-size: 10px; text-decoration: underline; text-align: center;" target="_blank">Live video by Ustream</a>

Altrimenti potete andare vederlo qui

Ad maiora

Etichette:

Apple,

Blog,

Giornalismo 2.0,

google,

hacker,

ICT,

informatica,

Internet,

Iphone,

keynote2012,

nerd,

notizie,

telecomunicazioni,

toxnetlab,

Web,

WWDC2012,

www

Ubicazione:

Roma, Italia

sabato 2 giugno 2012

Il mondo e’ meraviglioso, parola di Google

Google non è solo un motore di ricerca, google è email, google è cloud, google è ufficio…ma google è anche maps. Tutti noi abbiamo usato almeno una volta Google Maps per trovare un posto e tramite Street View siamo riusci anche a vederlo quel posto prima di andarci.

Google poi è entrato nei musei tramite una grossa pinacoteca virtuale e ora i ragazzi di Mountain View ci portano alla scoperta di luoghi che formano il patrimonio artistico e culturale dell’umanità. Google lancia World Wonders, in collaborazione con World Monument Fund dell’ Unesco e l’agenzia fotografica Getty Images, che permetterà di esplorare online le meraviglie del pianeta.

Ad maiora

Etichette:

Giornalismo 2.0,

google,

hacker,

ICT,

informatica,

Internet,

maps,

mondo,

nerd,

notizie,

social network,

social networking,

telecomunicazioni,

toxnetlab,

Web,

world wonders,

www Blog

Ubicazione:

Roma, Italia

lunedì 28 maggio 2012

Android e’ stato scarcerato!! Google vince su Oracle

Cambiano i soggetti ma la storia è sempre quella , l’azienda X denuncia l’azienda Y per violazione di brevetto o per aver copiato il codice del proprio programma.

Questa volta gli attori sono Google e Oracle, BigG è reo (secondo Oracle) di avere violato il copyrights del brevetto di Java ma il giudice non è dello stesso parere tanto che ha proclamato innocente l’azienda di Mountain View. Quindi la giuria ha deciso che i brevetti non sono stati infranti dagli ingegneri di Google anche se ci sono 9 righe che sono “involontariamente uguali” a quelle del codice di Java.

La sentenza ha provocato due reazioni lato Oracle si difendono le prove “schiaccianti” per accusare Google, invece BigG esulta parlando di vittoria “non solo per Google ma per l’intero ecosistema di Android“.

Ad Maiora

Etichette:

Android,

bigG,

Blog,

brevetti,

Giornalismo 2.0,

google,

hacker,

ICT,

informatica,

Internet,

Java,

nerd,

notizie,

oracle,

sicurezza informatica,

telecomunicazioni,

toxnetlab,

Web,

www

Ubicazione:

Roma, Italia

Skype non e’ più sicuro ?

Skype è il più famoso (se non uno dei primi) client VoIp. L’omonima società fu fondata nel 2002 in Estonia, dopo pochi anni acquista da Ebay (nel 2005) e successivamente da Microsoft (nel 2011). Le statistiche parlano di oltre 600 milioni di utenti registrati sulla piattaforma Skype.

Questa piattaforma voip fu sviluppata da Niklas Zennström e Janus Friis, Skype implenta una complessa architettura P2P, basata su algoritmi proprietari (mai divulgati), la quale consente agli utenti una comunicazione non solo efficace e gratuita ma anche estremamente sicura. Proprio questa estrema sicurezza (dovuta anche alla non divulgazione degli algoritmi) ha messo più volte in cattiva luce Skype con le Forza dell’ordine.

Infatti l’azienda ha sempre sostenuto a gran voce di non poter (neanche volendo) di essere d’aiuto alle Forze dell’Ordine nelle intercettazioni su Skype. I motivi sono due:

1. Legalmente non è tenuta a farlo in quanto non è una compagnia telefonica registrata

2. La natura stessa della comunicazione impedisce perfino agli stessi gestori di ricostruire i flussi di traffico tra i vari nodi

2. La natura stessa della comunicazione impedisce perfino agli stessi gestori di ricostruire i flussi di traffico tra i vari nodi

La struttura di Skype è complessa, il traffico è frammentato in una topologia distribuita, complessa e dinamicamente variabile. Gli utenti sono allora volta “Nodi” e “Super-Nodi“, essere Super-Nodo significa veicolare traffico e tenere traccia della topologia della rete e della presenza dei client.

Ma qualcosa sta cambiando e tutto è iniziato con l’acquisto di Microsoft o almeno così sospetta sul suo blog il ricercatore Kostya Kortchinsky (famoso reverse engineer di Skype). Infatti si è accorto, dopo una approfondita analisi della rete, che i nodi nel giro di un mese sono calati da 48.000 a 10.000, ma la cosa più importante che ha notato è che questi nodi non erano più dinamici come prima ma erano statici su dei server gestiti da Microsoft.

Ma qualcosa sta cambiando e tutto è iniziato con l’acquisto di Microsoft o almeno così sospetta sul suo blog il ricercatore Kostya Kortchinsky (famoso reverse engineer di Skype). Infatti si è accorto, dopo una approfondita analisi della rete, che i nodi nel giro di un mese sono calati da 48.000 a 10.000, ma la cosa più importante che ha notato è che questi nodi non erano più dinamici come prima ma erano statici su dei server gestiti da Microsoft.

Questa scoperta ha fatto subito il giro del web e ha trovato conferma dalla stessa Microsoft la quale dichiara: “L’introduzione di nuovi supernodi dedicati, ospitati in datacenter sicuri, ha semplicemente lo scopo di migliorare le prestazioni e l’affidabilità complessiva del sistema Skype“. Naturalmente il popolo del Web non crede a questa affermazione. Anche Efim Bushmanov, altro famoso reverse engineer di Skype, nel suo blog afferma che “la nuova architettura di Skype potrebbe invece avere come reale scopo quello di fornire finalmente a Microsoft (e quindi al governo USA) la capacità di intercettare liberamente le comunicazioni fra gli utenti finali del sistema“.

Se queste affermazioni fossero confermate Skype potrebbe subire grosso crollo, ma soprattutto crollerebbe il mito della sicurezza di Skype.

Ad maiora

Etichette:

Giornalismo 2.0,

google,

hacker,

ICT,

informatica,

Internet,

sicurezza informatica,

skype,

telecomunicazioni,

Web,

www Blog

Ubicazione:

Roma, Italia

sabato 19 maggio 2012

Tragedia a Brindisi !!!

ToxNetLab’s Blog si unisce al cordoglio e allo sdegno per la strage di questa mattina a Brindisi. Ancora delle vittime innocenti !!!!!

Ad maiora

Ad maiora

Ubicazione:

Roma, Italia

Theran minaccia di denunciare Google

La situazione è più seria del previsto e sembra che il governo di Theran non abbia preso bene lo “sgarro” di Google. Infatti Google, a dire del governo di Theran, è reo di non aver assegnato un nome (su Google Maps) al vasto ammasso d’acqua che separa l’ex-Persia dalla Penisola Araba.

Theran è sul “piede di guerra” pronto a far partire una nuova “Guerra del Golfo” contro i ragazzi di Mountain View. Attualmente non ci sono repliche da parte di Google. L’Iran è stato chiaro o viene ripristina il nome o ci saranno gravi conseguenze per l’azienda di Mountain View.

Stay tuned per aggiornamenti.

Ad maiora

Etichette:

Blog,

Giornalismo 2.0,

google,

google maps,

guerra del golfo,

hacker,

ICT,

sicurezza informatica,

telecomunicazioni,

Web,

www

Ubicazione:

Roma, Italia

Costruire l’Enterprise in casa

Certo sicuramente non è un hobby per tutte le tasche ma un ingegnere, che si fa chiamare Bte Dan, ha aperto un blog dove spiega come fare.

Il blog si chiama http://www.buildtheenterprise.org/ e da quando ha aperto è stato subito successo. Infatti il blog ha raggiunto 100.000 visitatori in un solo giorno e ha un traffico così elevato, che Bte Dan ha dovuto trovare un nuovo server dove far girare il proprio blog perché quello precedente è crashato.

Il blog non parla di alieni e mondi nuovi, ma seriamente (e anche in maniera professionale) viene spiegato come fare per costruire l’Enterprise. E’ stato stimato anche un prezzo, 1000 miliardi di dollari !!! Come dicevo inizialmente non è un hobby per tutti.

Ad maiora

Etichette:

Blog,

Bte Dan,

buildtheenterprise,

Enterprise,

Giornalismo 2.0,

google,

hacker,

ICT,

informatica,

Internet,

NASA,

Star Trek,

Web,

www

Ubicazione:

Roma, Italia

giovedì 17 maggio 2012

Twitter e il mercato nero dei Follower

Cosa

siete disposti a fare per vedere aumentera il numero dei vostri

follower su Twitter o su Facebook ? L'utente medio magari niente, ma una

azienda o un personaggio famoso magari qualche cosa farebbe e forse si

rivolgerebbe al mercato nero di follower.

Il

mercato nero di follower è fatto di niente o meglio di nessuno, infatti

dietro più che persone ci sono algoritmi e/o software che lavorano per

aumentare la vostra visibilità e si può scegliere anche in che maniera.

Si può passare da 4 follower a 50.000 follower in una sola volta o

magari gradualmente, naturalmente queste tecniche vanno contro le policy

dei vari Social Network.

Marco Camisani Calzolari, docente di comunicazione digitale e linguaggi digitali all'Università Iulm di Milano, racconta "Ieri ho comprato 50mila finti followers su Twitter sul sito seoclercks.com a 20 dollari. Sono passato da 4.000 a 58.000 in pochi giorni..."

I siti che offrono questi servizi sono tanti, basta andare su Google e scrivere "buy Twitter followers".

I siti che offrono questi servizi sono tanti, basta andare su Google e scrivere "buy Twitter followers".

Questa

notizia fa perdere di credibilità a tutte le varie classifiche che

vengono stilate sul web e vanifica il lavoro di chi lo fa in maniera

professionale. Infatti creare una community non è un lavoro semplice e

renderla numerosa è ancora più difficile. Bisogna fare un lavoro duro,

costante, stare sempre sul pezzo e bisogna avere grande attenzione ai

dettagli e al coinvolgimento.

Vincenzo Cosenza, responsabili di Blogmeter, dice che: "Esistono

casi di utenti che hanno anche più di un account con decine di migliaia

di follower, nonostante non scrivano nulla di personale - Il numero di

contatti, da solo, vuol dire sempre meno. Bisogna prestare attenzione al

"page engagement", inteso come somma di like, condivisioni, commenti e

post spontanei".

Ad maiora

Etichette:

Blog,

facebook,

follower,

Giornalismo 2.0,

google,

hacker,

ICT,

informatica,

mercato nero,

nerd,

notizie,

social network,

TLC,

toxnetlab,

twitter,

Web,

www

Ubicazione:

Roma, Italia

mercoledì 16 maggio 2012

Greenpeace vs Apple

Greenpeace

assalta la sede principale di Apple a Cupertino. Due attivisti nelle

prime ore della mattina (in california) hanno eseguito un vero e proprio

blitz contro Apple rea di essere una azienda poco "green".

La

protesta è avvenuta in maniera plateale prima proiettando una serie di

messaggi sulla facciata principale della sede di Infinite Loop,

successivamente hanno messo davanti all'ingresso della sede un "Fungo

gigante" con il marchio della Mela e un messaggio che recitava cosi:

"Sicuramente

una società come Apple sa che puntare sulle energie rinnovabili non è

solo la cosa più intelligente, ma è anche quella giusta da fare. Pulite

la nostra Nuvola!"

La

frase si riferisce alle accuse mosse in passato contro Apple sul fatto

di avere dei DataCenter che gestiscono il servizio Cloud che funziona

con energia a carbone. Apple ha replicato dicendo che:"quell'impianto

attinge più della metà della sua energia elettrica da fonti

rinnovabili, con pannelli fotovoltaici che forniscono oltre 20 megawatt e

celle alimentate a combustibile biologico da cui se ne ricavano 5."

I due attivisti sono stati arrestati dalla polizia di Cupertino.

Ad maiora

Etichette:

Apple,

Blog,

carbone,

cloud,

datacenter,

energie rinnovabile,

fotovoltaico,

Giornalismo 2.0,

google,

greenpeace,

hacker,

ICT,

informatico,

Internet,

nerd,

notizie,

telecomunicazioni,

toxnetlab,

Web,

www

Ubicazione:

Roma, Italia

WhatsApp a rischio sicurezza

WhatsApp

nota applicazione (per iOs e Android) per scambiare messaggi "gratis"

(utilizzando la connessione dati) sembra avere dei problemi di privacy.

Infatti l'applicazione, a differenza di iMessage, trasmette i messaggi

in chiaro. Questo comporta che se un utente usa Whatsup tramite una rete

WiFi rischia che i suoi messaggi vengano letti da una terza persona,

questo non accade su rete GSM.

WhatsApp

sniffer è una applicazione che permette di catturare i messaggi degli

utenti di WhatsApp che si trovano su rete WiFi, privata o pubblica che

sia. Google appena è venuta a conoscenza della falla ha levato da Google

Play l'applicazione.

WhatsApp

ha rilasciato una release (lato Android ver. 2.7.7532, mentre su ITunes

sono ancora fermi a 2.6.10 di marzo) che dovrebbe tappare la falla.

Ad maiora

Etichette:

Android,

Blog,

Giornalismo 2.0,

google,

GSM,

hacker,

ICT,

informatica,

Internet,

iOS,

nerd,

notizie,

sicurezza,

telecomunicazioni,

TLC,

toxnetlab,

Web,

whatsApp,

WiFi,

www

Ubicazione:

Roma, Italia

lunedì 14 maggio 2012

L’Iran censura i servizi mail di Google, Yahoo e Microsoft

Google, Yahoo e Microsoft non sono graditi al governo di Theran, tanto che i servizi email sono stati censurati. L’ordine è partito dai vertici del ministero delle Telecomunicazioni e recita così:”istituzioni bancarie, società assicurative e operatori di telefonia dovranno abbandonare immediatamente tutti quei servizi di posta elettronica forniti da aziende operative all’estero.“

Il governo di Theran chiede di utilizzare piattaforme iraniane, ovvero tutti quei domini web che hanno come suffisso .jr, quindi operatori e banche dovranno adattarsi aprendo nuovi account su iran.ir, post.ir e chmail.ir. Le agenzie governative dovranno utilizzare indirizzi che finiscono con gov.jr, mentre le università dovranno utilizzare che finiscono con ac.jr.

Il governo di Theran non è nuovo a queste idee di “purificazione” della rete, infatti il ministero delle telecomunicazioni aderisce al piano per una rete alternativa in Iran dove il 60% delle abitazioni e uffici sono connesse ad una rete “pulita”.

Grazie a questa mossa Theran crea un divario ancora più grande tra Internet (il mondo) e l’Iran, isolando in questa maniera il paese.

Ad maiora

Etichette:

censura,

Giornalismo 2.0,

google,

hacker,

ICT,

informatica,

Internet,

nerd,

notizie,

sicurezza informatica Blog,

telecomunicazioni,

TLC,

toxnetlab,

Web,

www

Ubicazione:

Roma, Italia

Facebook si lancia nel Cloud

Facebook piglia tutto !!! Dopo aver comprato Instagram adesso BigBlu si lancia nel mercato dell’hosting e fa concorrenza a Google Drive e Dropbox.

Il servizio sarà inizialmente attivo in prova per pochi utenti, ma diventerà operativo per tutti a breve. Gli utenti potranno scambiarsi fino a 250 MB di file (esclusi file .exe e file musicali, questo per non avere problemi di pirateria).

Questo lancio nel mondo del Cloud non è nato per caso, infatti nel 2010 Facebook comprò drop.io che sperimentò neiGroup of School , quindi disponibili per tutti gli utenti con estensione .edu.

Ad maiora

Etichette:

Blog,

cloud,

facebook,

file sharing,

Giornalismo 2.0,

google,

hacker,

hosting,

ICT,

informatica,

Internet,

nerd,

notizie,

social network,

telecomunicazioni,

TLC,

toxnetlab,

Web,

www

Ubicazione:

Roma, Italia

venerdì 11 maggio 2012

Il Blog non e’ stampa clandestina, annullato il processo !!

La

Corte di Cassazione ha emesso il verdetto che riguardava il processo

contro il blogger Carlo Ruta. Il blogger era stato accusato di stampa

clandestina, ma la Cassazione non è stata dello stesso parere visto che

ha rovesciato le decisioni iniziali.

Questa

sentenza annulla tutte le accuse rivolte verso i Blog e i blogger che

sono state sollevate in questi ultimi mesi. I giudici della Cassazione

ha ritenuto che il fatto non sussiste perché :"i blog non sono un prodotto editoriale e dunque non sono stampa clandestina."

La colpa del blogger Ruta era di aver pubblicato sul sito www.accadeinsicilia.net

di documenti relativi all'assassinio del giornalista Giovanni

Spampinato, ucciso a Ragusa nel 1972 a soli 22 anni. Il blogger fu

condannato a pagare 150€ di multa e il sequestro del Blog, il quale è

chiuso dal 2004.

Il Blog non è stampa clandestina perché il Blog non è un prodotto editoriale, forse è meglio così !!!

Ad maiora

Etichette:

Accade in Sicilia,

Blog,

Carlo Ruta,

condanna,

Giornalismo 2.0,

google,

hacker,

ICT,

informatica,

Internet,

nerd,

notizie,

TLC,

toxnetlab,

Web,

www

Ubicazione:

Roma, Italia

giovedì 10 maggio 2012

TROTA e Lode, la laurea in pochi click

Lo

scando di Bossi Jr. ha affondato la Lega Nord ma sicuramente ha fatto

diventare popolare il Trota sul web, tanto che hanno aperto un sito

(satirico) su di lui e sulle sue "lauree".

Il sito è http://www.trotaelode.com/ e permette di generare diplomi di laurea (naturalmente falsi) e come recita il sito:

"Non

ne puoi più delle notti passate a studiare, e vorresti andare in

discoteca e sfondarti di Cuba Libre e Vodka Redbull? Il tuo papà non ti

regala l'Audi se prima non gli porti a casa il pezzo di carta? Dimentica

le tue preoccupazioni, compila questo modulo e scarica istantaneamente

il tuo certificato di Laurea da stampare e appendere sopra il camino!"

Il Web è bello anche per questo.

Ad maiora

Etichette:

Blog,

Bossi,

Giornalismo 2.0,

google,

informatica,

Internet,

Lega Nord,

notizie,

satira,

toxnetlab,

Trota,

TrotaeLode,

Web,

www

Ubicazione:

Roma, Italia

Greenpeace vuole fare luce su Enel – Indizi

Continua il servizio sull'iniziativa di Greenpeace "Facciamo luce su Enel, è aperta la caccia al serial killer del clima".

I ragazzi di Greenpeace, da bravi investigatori, forniscono degli indizi per portare avanti la loro tesi. Qui vogliamo riproporre l'ultimo che hanno pubblicato, se poi volete approfondire potete andare sul loro sito http://www.facciamolucesuenel.

I ragazzi di Greenpeace, da bravi investigatori, forniscono degli indizi per portare avanti la loro tesi. Qui vogliamo riproporre l'ultimo che hanno pubblicato, se poi volete approfondire potete andare sul loro sito http://www.facciamolucesuenel.

"«Pronto?

L’Enel? Potrei parlare col dottor Colombo? Pinuccio sono. Sono venuto

di notte perché sono inseguito da quelli di Greenpeace che stanno a

rompere i coglioni co’ sto fatto del carbone». Ieri sera sotto la sede

Enel di Roma, in Viale Regina Margherita, il faccendiere Pinuccio chiama

Andrea Colombo, Presidente dell’azienda e gli propone un’acuta

strategia per liberarsi di noi e dei nostri attacchi. Querelarci per

diffamazione a Enel non è bastato. Ora arrivano anche i consigli del

noto faccendiere barese in contatto con i potenti del mondo.

Pinuccio ha chiamato Monti e Fornero per la riforma del lavoro, ha fatto uno squillo al Papa per chiedergli un favore, ha augurato buon compleanno a Berlusconi e confortato Sarkozy per la sua sconfitta. Che avrà suggerito a Enel per nascondere i suoi crimini ambientali?

Pinuccio ha chiamato Monti e Fornero per la riforma del lavoro, ha fatto uno squillo al Papa per chiedergli un favore, ha augurato buon compleanno a Berlusconi e confortato Sarkozy per la sua sconfitta. Che avrà suggerito a Enel per nascondere i suoi crimini ambientali?

Guarda

il video e scopri come la lobby dell’energia sporca è disposta a tutto

per difendere i profitti del carbone a danno dell’ambiente e della

nostra salute." (fonte: http://www.facciamolucesuenel.

Questo

è l'ultimo indizio postato da Greenpeace sul loro sito dal titolo: Quei

2rompicoglioni" di Greenpeace. Pinuccio chiama Enel

Se volete approfondire e leggere gli altri indizi andate sulla loro pagina web: http://www.facciamolucesuenel.

ToxNetLab's

Blog riporta questa iniziativa a titolo informativo , il lettore

deciderà se questa causa è giusta o no, comunque vale la pena fare un

giro sul sito per farsi una idea.

Ad maiora

Etichette:

ambiente,

Blog,

clima,

Enel,

Giornalismo 2.0,

google,

greenpeace,

Internet,

natura,

notizie,

toxnetlab,

Web,

www

Ubicazione:

Roma, Italia

mercoledì 9 maggio 2012

Twitter sminuisce le voci sulla fuga di dati

Twitter

sminuisce le voci che girano su un presunto attacco hacker con

conseguente fuga di dati (circa 55mila account twitter). Il Social

Network ha subito fatto partire una indagine per capire l'entità dei

danni e i motivi, consigliando ai propri utenti di cambiare le password.

Ora

Twitter riferisce che i dati pubblicati (20mila e non più 55mila come

si diceva inzialmente) sarebbero di fake account e spambot già noti allo

stesso Social Network.

Ad maiora

Etichette:

Anonymous,

Blog,

dati,

Giornalismo 2.0,

google,

hacker,

ICT,

informatica,

nerd,

notizie,

Privacy,

sicurezza,

social network,

TLC,

toxnetlab,

twitter,

Web,

www

Ubicazione:

Roma, Italia

Twitter violato, le password sono i rete!!

Twitter

è stato violato, oltre 35mila profili compromessi !!! Questo è il

"bollettino di guerra" che è arrivato. Degli hacker hanno rubatoi

password e indirizzi e-mail per pubblicarli liberamente online sul sito

di condivisione Pastebin.com.

Twitter

ha subito avviato una indagine per capire come e quando, ma sopratutto

chi, ha violato i loro server. Intanto ha aperto una pagina, Twitter violato, dove sono riportate le istruzioni da seguire per gli utenti che hanno un account violato.

I

portavoce di Twitter cercano di minimizzare il caso, ma rimane il fatto

che Twitter (quindi un Social Network) è stato violato !!!

Ad maiora

Etichette:

Blog,

Giornalismo 2.0,

google,

hacker,

ICT,

informatica,

nerd,

notizie,

password,

server,

sicurezza,

social network,

TLC,

toxnetlab,

twitter,

violato,

Web,

www

Ubicazione:

Roma, Italia

Greenpeace vuole fare Luce su Enel

Greenpeace ha fatto partire una iniziativa che conta, almeno da quello che è riportato sul sito, 23.730 iscritti,

anzi "Investigatori climatici". Greenpeace è una associazione che è

sempre stata attenta all'ambiente e a quello che succede intorno a noi,

non è vista bene da imprese e multinazionali perché quest'ultime sono le

"vittime" preferite di Greenpeace.

L'ultima iniziativa che hanno fatto partire i ragazzi di Greenpeace è "Facciamo luce su Enel, è aperta la caccia al serial killer del clima",

iniziativa per "fare luce" sulle attività di Enel. Greenpeace infatti

la accusa di essere la causa, tramite le sue centrali a carbone, delle

mutazioni climatiche di questi ultimi decenni.

Il sito della iniziativa è http://www.facciamolucesuenel.

"Secondo

le previsioni dell’IPCC (Intergovernmental Panel on Climate Change), la

più importante commissione di studio delle Nazioni Unite sul

riscaldamento globale, se non si ridurranno presto le emissioni di gas

serra la temperatura superficiale della Terra, entro la fine di questo

secolo, crescerà tra gli 1,8 e i 4 gradi centigradi. Gli scienziati

dell’IPCC ritengono, con una probabilità del 90%, che il riscaldamento

climatico sia causato dalle attività antropiche. Questo scenario

sconcertante è anche e soprattutto la scena di un crimine: i cui

colpevoli restano ancora nell’ombra. Un gruppo internazionale di

scienziati presieduto dal Nobel Paul Crutzen sostiene che “i cambiamenti

causati dall’uomo nella composizione dell’atmosfera e nella qualità

dell’aria causano a livello globale 2 milioni di morti premature ogni

anno”.

Enel, con le sue centrali a carbone, produce da sola in Italia oltre 26 milioni di tonnellate di CO2.

La CO2 è il gas maggiormente responsabile dell’effetto serra e del caos climatico che minaccia il nostro mondo.

E, per giunta, ha promesso di aumentare la produzione di elettricità da carbone. Per questo siamo sulle sue tracce.

Enel, con le sue centrali a carbone, produce da sola in Italia oltre 26 milioni di tonnellate di CO2.

La CO2 è il gas maggiormente responsabile dell’effetto serra e del caos climatico che minaccia il nostro mondo.

E, per giunta, ha promesso di aumentare la produzione di elettricità da carbone. Per questo siamo sulle sue tracce.

I

cambiamenti climatici toccano direttamente il nostro Paese. Le

temperature medie dell’Italia si stanno alzando rapidamente. I 10 anni

più caldi dal 1800 a oggi sono successivi al 1990; di questi, 6 su 10

sono successivi al 2000.

Le prove che abbiamo raccolto rivelano che gli eventi metereologici estremi si vanno intensificando sempre più. All’aumento medio delle temperature si associano ondate di calore (triplicate negli ultimi 50 anni) e di gelo, con un forte aumento delle giornate di precipitazioni molto intense associate a una generale diminuzione delle precipitazioni nell’arco dell’anno. Stime autorevoli dicono che i cambiamenti climatici, nel 2050, potrebbero costare all’Italia una riduzione del reddito nazionale pari a 20/30.000 milioni di euro.

Le prove che abbiamo raccolto rivelano che gli eventi metereologici estremi si vanno intensificando sempre più. All’aumento medio delle temperature si associano ondate di calore (triplicate negli ultimi 50 anni) e di gelo, con un forte aumento delle giornate di precipitazioni molto intense associate a una generale diminuzione delle precipitazioni nell’arco dell’anno. Stime autorevoli dicono che i cambiamenti climatici, nel 2050, potrebbero costare all’Italia una riduzione del reddito nazionale pari a 20/30.000 milioni di euro.

È

in questo scenario, fatto di desertificazioni, alluvioni, freddi

eccezionali come quelli dello scorso febbraio, che s’inseriscono molte

delle tragedie cui abbiamo assistito inermi negli ultimi mesi.

Sono

i disastri che anche il Presidente Giorgio Napolitano ha definito

“tributi molto dolorosi che paghiamo ai cambiamenti climatici”: le

alluvioni delle Cinque Terre (25 ottobre 2011, 12 morti), di Genova (4

novembre 2011, 6 morti), di Messina (22 novembre 2011, 3 morti). E sono

solo alcune delle molte calamità di cui siamo tutti testimoni. Una lunga

scia di evidenze di un piano criminale contro il clima che sembra non

volersi arrestare.

Per questo motivo dobbiamo agire ora e fermare ciò che può essere fermato: l’utilizzo di carbone per la produzione di energia elettrica nelle centrali Enel.

Unisciti anche tu all’indagine del R.I.C., il Reparto Investigazioni Climatiche di Greenpeace.

Rivelando a tutti la sporca verità, ci aiuterai a portare Enel al tavolo delle trattative per costringerla a cambiare i suoi piani industriali a favore di fonti di energia rinnovabile e pulita. Salviamo il clima.

Fermiamo Enel."

Per questo motivo dobbiamo agire ora e fermare ciò che può essere fermato: l’utilizzo di carbone per la produzione di energia elettrica nelle centrali Enel.

Unisciti anche tu all’indagine del R.I.C., il Reparto Investigazioni Climatiche di Greenpeace.

Rivelando a tutti la sporca verità, ci aiuterai a portare Enel al tavolo delle trattative per costringerla a cambiare i suoi piani industriali a favore di fonti di energia rinnovabile e pulita. Salviamo il clima.

Fermiamo Enel."

ToxNetLab's

Blog riporta questa iniziativa a titolo informativo , il lettore

deciderà se questa causa è giusta o no, comunque vale la pena fare un

giro sul sito per farsi una idea.

Ad maiora

Etichette:

ambiente,

Blog,

clima,

Enel,

Giornalismo 2.0,

google,

greenpeace,

Internet,

natura,

notizie,

toxnetlab,

Web,

www

Ubicazione:

Roma, Italia

martedì 8 maggio 2012

Microsoft prova la stessa tecnica di Samsung: “iCloud potrebbe non essere abbastanza. Prova SkyDrive”

Anche Microsoft, come la Samsung, prova con il "Marketing aggressivo" per rosicchiare qualche utente ad Apple.

"iCloud potrebbe non essere abbastanza. Prova SkyDrive",

questo recita lo spot per pubblicizzare SkyDrive e il bello che il

video promozionale è per SkyDrive per Mac. Il Cloud targato Microsoft

offre, gratis, 7Gb di spazio online che è molto di più di quello che

offrono i suoi concorrenti. Inoltre è prevista una app gratuita per

Iphone.

Anche

la soluzione a pagamento è molto interessante, infatti con 10$/anno

potete avere fino a 27 GB di spazio online. La Microsoft tenta in tutte

le maniere per portare utenti Apple su SkyDrive, tanto che ha messo

online anche una pagina web dove spiega come effettuare il passaggio da

iDisk a SyDrive. La pagina la trovate qui .

Ad maiora

Etichette:

Apple,

Blog,

cloud,

Giornalismo 2.0,

google,

hacker,

icloud,

ICT,

informatica,

Internet,

microsoft,

nerd,

notizie,

samsung,

skydrive,

toxnetlab,

Web,

www

Ubicazione:

Roma, Italia

L’FBI vuole una rete di spioni

L'FBI

ci prova ancora, ormai è un chiodo fisso, vuole (e la sta chiedendo a

gran voce) una rete dove sia facile spiare tutti. In poche parole chiede

a tutti di rinunciare alla privacy e di aver siti e servizi web

facilmente rintracciabili e che anche le comunicazioni VoIp (Skype) sia

facilmente tracciabili.

Insomma

un vero e proprio Grande Fratello a disposizione di agenti federali.

L'FBI ha incontrato Microsoft, Google, Yahoo!, Facebook alle quali ha

detto che è necessario modificare il codice di siti e servizi web,

social network, servizi VoIp e client email. Inserire sempre una

backdoor ("porta di servizio" che permette di entrare senza problemi) da

utilizzare in caso di attività di intelligence e indagine.

Il Grande Fratello di Orwell è sempre più vicino e questa volta non ci sarà Steve Jobs a salvarci !!!

Ad maiora

Etichette:

Blog,

facebook,

FBI,

Giornalismo 2.0,

google,

grande fratello,

hacker,

Internet,

microsoft,

nerd,

notizie,

orwell,

skype,

social network,

telecontrollo,

toxnetlab,

VoIp,

Web,

www,

yahoo

Ubicazione:

Roma, Italia

Iscriviti a:

Post (Atom)